Pré-requisitos:

- Acesso administrativo ao Segura® para criação de um provedor de acesso;

- Comunicação funcional entre o Segura® e a Azure;

- Comunicação da Azure com o Segura® para requisição de Token e provisionamento de usuários via API SCIM;

- Existência de um aplicativo empresarial previamente criado na Azure;

- Os Grupos da Azure devem possuir exatamente o mesmo nome dos Grupos de usuários cadastrados no Segura®. Não devem ser inseridos espaços adicionais no nome;

- As Funções (Roles) da Azure devem possuir exatamente o mesmo nome dos papéis (Roles) definidos no Segura®. Não devem ser inseridos espaços adicionais no nome;

- O Segura® deve possuir um DSN publicado com certificado digital válido;

- A URL do sistema deve estar devidamente configurada.

Documentação base:

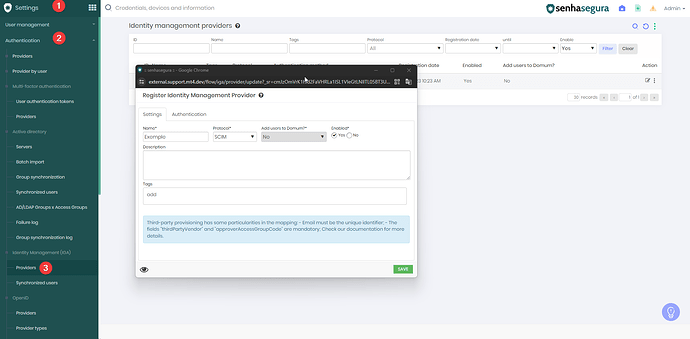

1. Criar um provedor Identity Management (IGA)

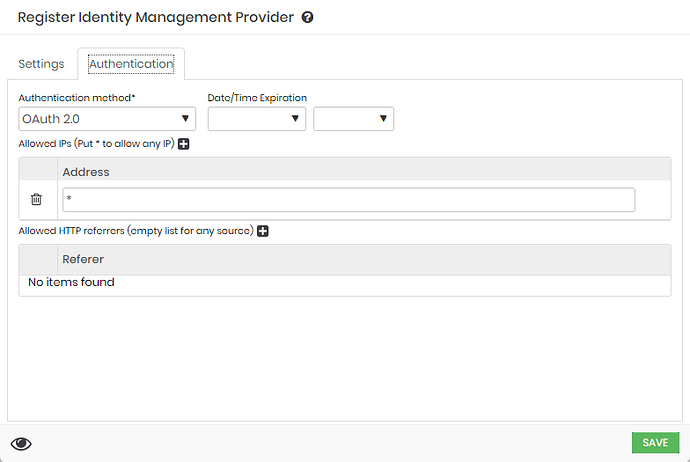

Na aba Autenticação, informe os endereços IP de origem permitidos. Para fins de demonstração, poderá ser liberado acesso irrestrito. Recomenda-se validar e restringir adequadamente essa configuração em ambiente produtivo.

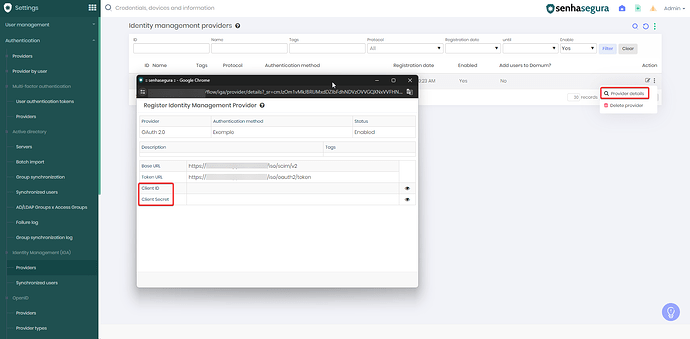

Após a criação do provedor, registre as informações de Client ID e Client Secret, pois serão utilizadas nas etapas seguintes.

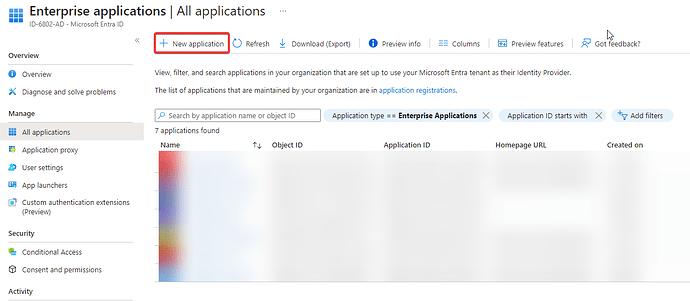

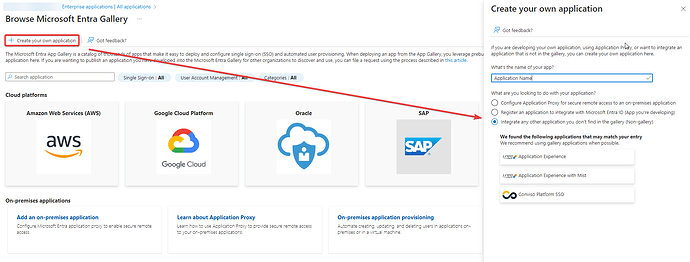

2. Criar uma aplicação empresarial

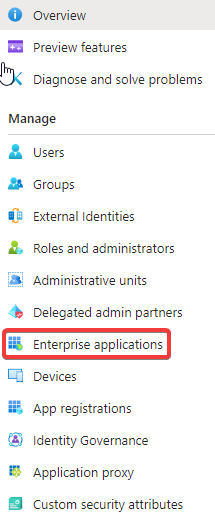

Acesse Microsoft Entra ID e crie um novo aplicativo empresarial.

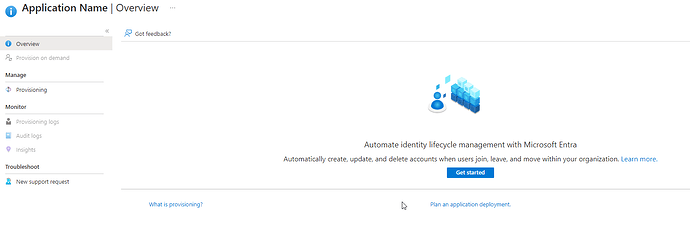

3. Iniciar a configuração de provisionamento

Acesse a aba Provisioning da aplicação empresarial criada e clique em Introdução para iniciar a configuração do provisionamento.

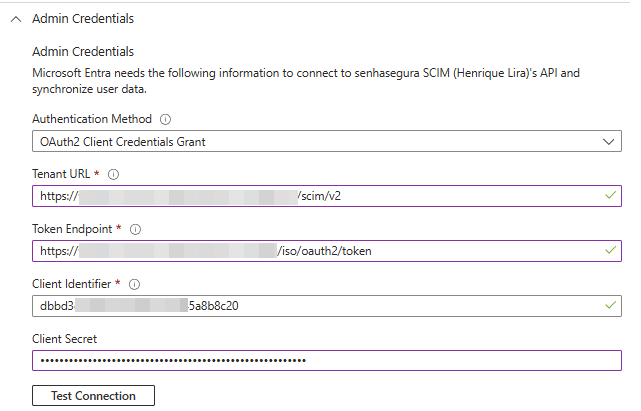

Selecione o modo de provisionamento e expanda a seção Admin Credentials.

O método de autenticação deverá ser OAuth 2.0 client credentials grant.

Configure os parâmetros de autenticação conforme os campos disponibilizados no provedor Segura®:

| Segura® | Azure |

|---|---|

| Base URL | Tenant URL |

| Token URL | Token Endpoint |

| Client ID | Client Identifier |

| Client Secret | Client Secret |

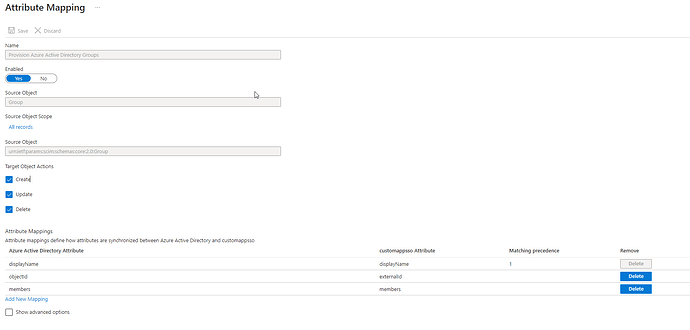

4. Configurar os mapeamentos de Grupos

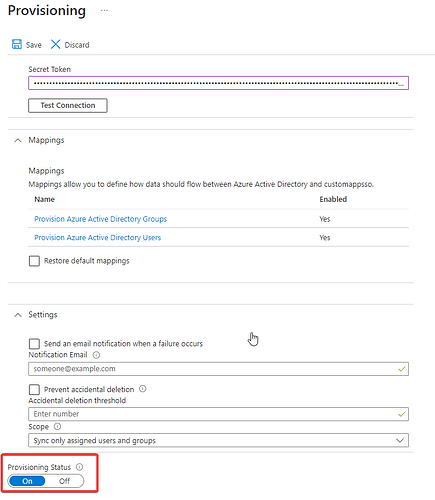

Após a conclusão da etapa 3, expanda a opção Mappings e selecione Provision Azure Active Directory Groups.

Realize a configuração conforme ilustrado abaixo e salve as alterações:

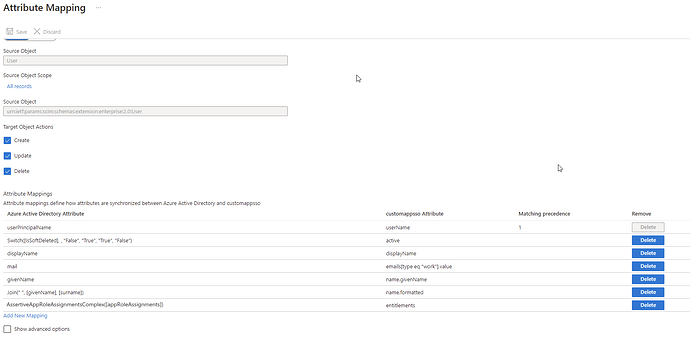

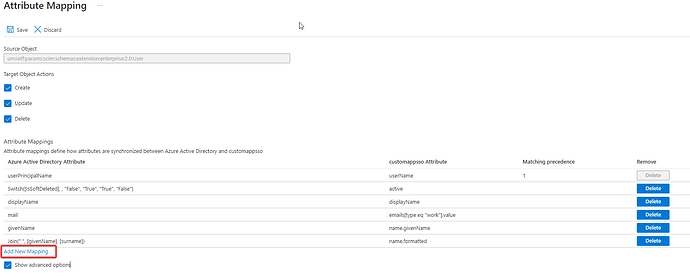

5. Configurar os mapeamentos de Usuários

Após concluir a etapa 4, selecione Provision Azure Active Directory Users.

Somente os atributos indicados abaixo são obrigatórios:

Caso o atributo “AssertiveAppRoleAssignmentsComplex([appRoleAssignments])” não esteja disponível, será necessário criá-lo.

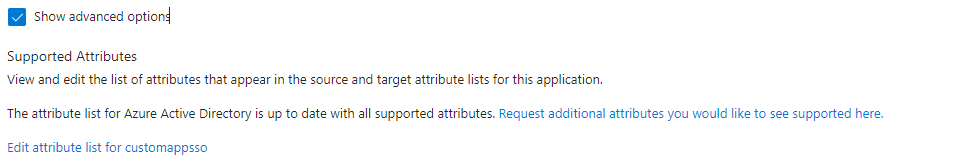

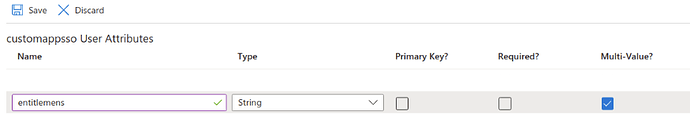

Para isso, clique em Show advanced options e selecione Edit attribute list for customappsso.

Adicione um novo atributo conforme demonstrado abaixo e salve.

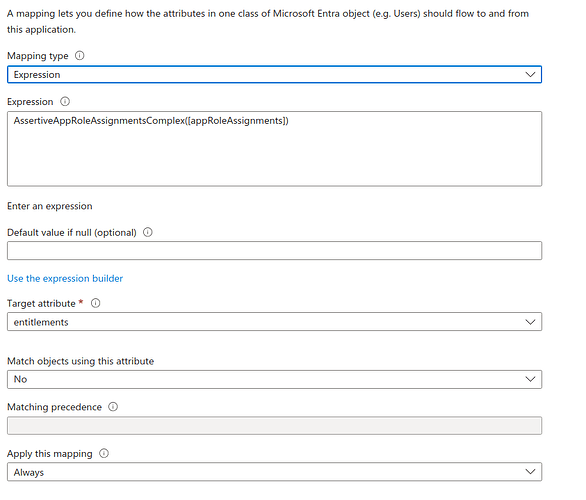

Em seguida, retorne à tela de Mappings e clique em Add New Mapping.

Altere o Mapping type para Expression e, no campo correspondente, insira:

AssertiveAppRoleAssignmentsComplex([appRoleAssignments])

No campo Target attribute, selecione entitlements e salve a configuração.

Salve os Mappings de provisionamento e retorne à tela principal da configuração.

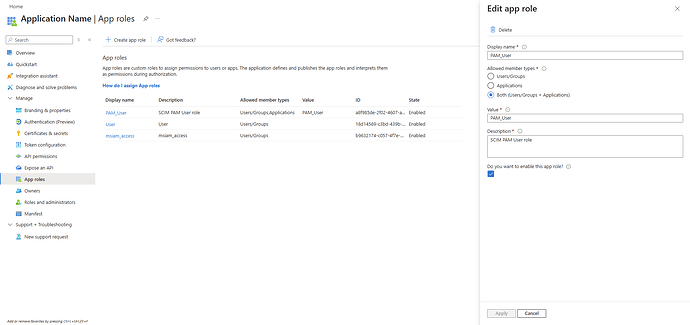

6. Criar as App roles

Após a conclusão da etapa 5, prossiga com a criação das App roles.

No Segura®, as permissões de ações e visualização de menus são definidas por meio de Papéis (Roles). Para que essas permissões sejam aplicadas via SCIM, é necessário criar as App roles correspondentes na Azure e associá-las aos respectivos grupos.

![]() As App roles não podem conter espaços em branco ou acentuação em seus nomes. Caso seja necessário utilizar nomes compostos, substitua os espaços por underline “_” ou hífen “-”.

As App roles não podem conter espaços em branco ou acentuação em seus nomes. Caso seja necessário utilizar nomes compostos, substitua os espaços por underline “_” ou hífen “-”.

Para criá-las, acesse Microsoft Entra ID → App registrations, selecione o aplicativo configurado e navegue até Manage → App roles. Crie os papéis que serão atribuídos aos usuários provisionados, conforme exemplo abaixo:

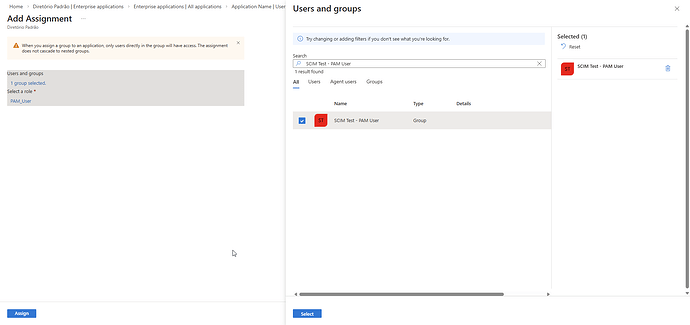

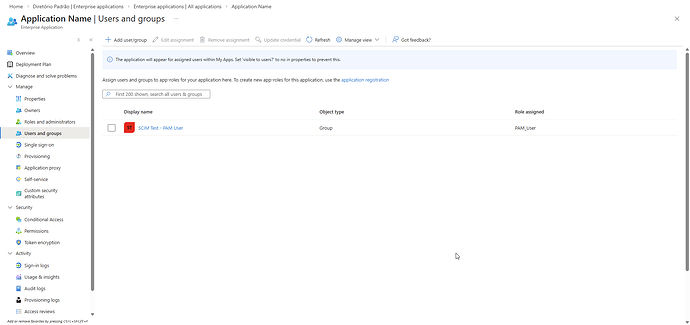

7. Associar App roles aos Grupos

Após criar as App roles, realize sua associação aos Grupos da Azure.

Acesse Microsoft Entra ID → Enterprise applications, selecione o aplicativo configurado e navegue até Users and groups → Add user/group. Associe os Grupo(s) às respectivas App roles criadas.

8. Habilitar o provisionamento

A partir deste momento, o provisionamento será executado automaticamente, sincronizando os usuários da Azure AD com o Segura® a cada 40 minutos.

![]() Para saber mais

Para saber mais

- Adicionar grupos para organizar utilizadores e dispositivos para o Microsoft Intune - Microsoft Intune | Microsoft Learn

- Criar um papel personalizado no Microsoft Entra ID - Microsoft Entra ID | Microsoft Learn

SAML

Para autenticação dos usuários do Segura® via Azure, é necessária a configuração da integração de Single Sign-On (SSO) utilizando SAML, conforme as documentações de referência abaixo: