Sim, o serviço “winexesvc.exe” é utilizado oficialmente por plugin específico do senhasegura. O serviço em questão é classificado pela Sophos como PUA (Aplicativo Potencialmente Indesejado), bem como PsExec .

O aplicativo senhasegura oferece outros plugins para execução de descoberta e alteração de senha, que não utilizam o serviço referido.

Revisão Tecnica:

Módulo de Execuções

O módulo de Execução do senhasegura realiza execuções remotas em dispositivos gerenciados pelo aplicativo.

Módulo Scan Discovery

O módulo Discovery do senhasegura busca informações relevantes para o cadastro de credenciais dentro do aplicativo. Usuários, grupos e nomes de host são exemplos de informações obtidas. Esses dados são recuperados de dispositivos que estão dentro do intervalo de IP especificado no aplicativo, quando você configura um Discovery.

Plugins

Para que execuções remotas e informações relevantes sejam trazidas dos dispositivos Windows, o aplicativo deve se comunicar com esses dispositivos. O senhasegura pode se comunicar com esses dispositivos por meio de 3 plugins: WinRM (Windows Remote Management), WMI (Windows Management Instrumentation) ou RPC (Remote Procedure Call), todos fornecidos pela própria Microsoft.

O serviço “winexesvc” é criado quando o plugin RPC é selecionado para verificação ou alteração de senha. A escolha do plugin é baseada nas portas disponibilizadas pelos dispositivos gerenciados.

winexesvc.exe

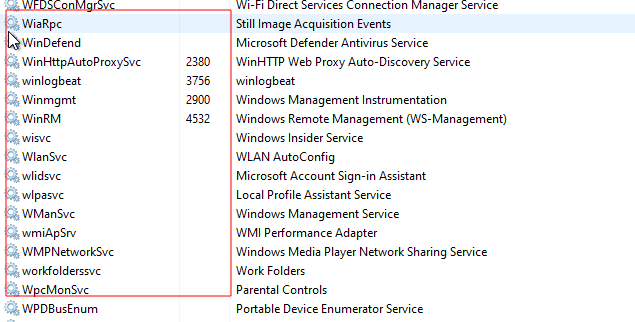

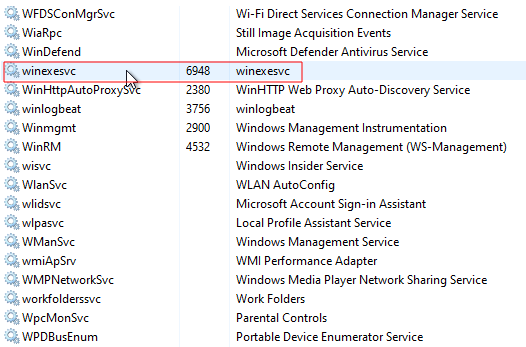

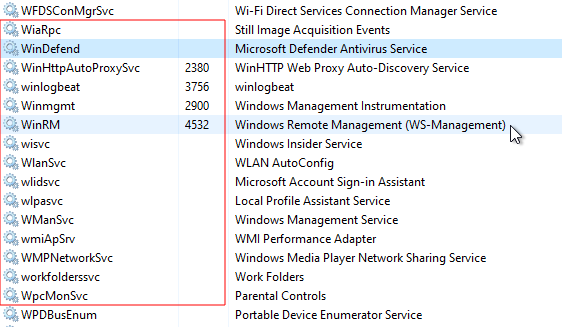

Após estabelecer a conexão com o dispositivo Windows por meio de RPC, o binário “winexesvc.exe” é executado a partir do aplicativo senhasegura, como forma de realizar comandos remotos no dispositivo Windows. O pipeline de execução “winexesvc” inclui a criação e o término do serviço “winexesvc” no dispositivo Windows remoto. Dessa forma, o serviço fica ativo apenas no momento da execução de uma varredura ou alteração de senha, conforme mostrado nas Figuras 1, 2 e 3.

Figura 1 - Antes da execução

Figura 2 - Durante a execução

Figura 3 - Após a execução

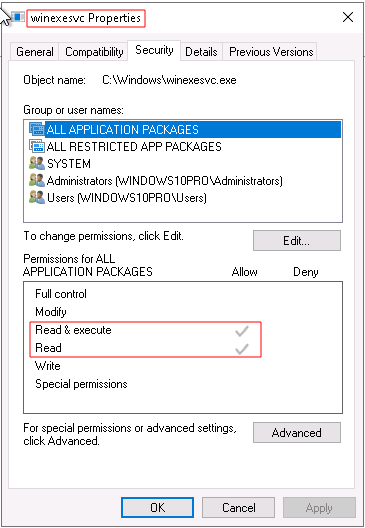

O processo “winexesvc.exe” possui apenas permissão de leitura e execução, conforme Figura 4, necessária para que a aplicação obtenha os dados mencionados anteriormente.

Figura 4 - Permissões

Sophos

Sophos classifica “winexesvc.svc” como um PUA (Aplicativo Potencialmente Indesejado), assim como PsExec . Um aplicativo detectado como PUA é um aplicativo legítimo, que foi desenvolvido para uso benigno, mas pode ser usado como uma ferramenta maliciosa, assim como é um scanner de portas.

Nesse caso, vale a pena criar uma lista de permissões, que permite esse tipo de interação apenas com o senhasegura.

Link para Sophos Classificação

Alternativas

O senhasegura oferece 2 outros plugins caso o pipeline de execução usando RPC não seja adequado aos requisitos do ambiente. Estas alternativas são os plugins: f WinRM e WMI, que não criam o processo/serviço relacionado “winexesvc.exe”.